Že by nový Heartbleed? Stejný nálezce, jiná knihovna

Autor: .cCuMiNn. | 4.6.2014 |

Oproti Heartbleed je zranitelnost v GnuTLS menším problémem snad jen proto, že GnuTLS není natolik rozšířené jako tomu bylo u knihovny OpenSSL. GnuTLS je přesto součástí mnoha linuxových distribucí včetně Ret Hatu, a proto rozhodně nejde o záležitost, kterou by bylo možné přehlédnout.

Chyba, kterou bezpečnostní firma Codenomicon v kódu nalezla, umožňuje útočníkům vzdálené spuštění kódu ve chvíli, kdy by server odeslal velmi dlouhou hodnotu ID relace klientovi, který má se serverem navázané TLS/SSL spojení.

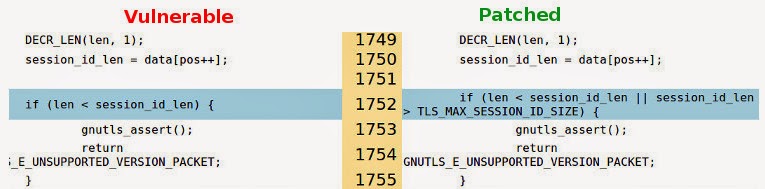

Funkce read_server_hello totiž kontroluje pouze to, zda délka Session ID nepřesahuje příchozí velikost paketu. Neověřuje ale již, zda není překročena maximální délka ID relace.

V březnu přitom byla opravena jiná zranitelnost v knihovně GnuTLS, která útočníkům umožňovala vytvořit speciální certifikát, jenž mohl být přijat GnuTLS jako platný pro útočníkem zvolenou doménu.