Yahoo používalo admin/admin pro přístup k administraci

Autor: .cCuMiNn. | 1.4.2014 |

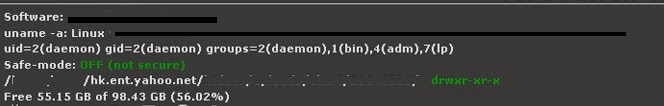

Lovec odměn v bug bounty programech Behrouz Sadeghipour odhalil před dvěma týdny kritickou zranitelnost v jedné ze subdomén Yahoo(hk.yahoo.net), která mu umožnila přístup k administračnímu panelu.

Zranitelnost spočívala v použití defaultních autentizačních údajů admin / admin a umožňovala prostřednictvím administrace uploadovat na server backdoor shell, pomocí kterého bylo možné získat plnou kontrolu nad soubory a systémovými příkazy serveru. Administrační panel umožňoval spravovat i některé další subdomény Yahoo.

Po nahlášení zrnitelnosti Yahoo přístupové údaje okamžitě změnilo a Behrouz nyní čeká na svou odměnu.

Současně se Behrouzovi podařilo odhalit také zranitelnost známou jako Directory traveral na subdoméně health.yahoo.com, která mu umožňovala číst obsah lokálních souborů serveru včetně /etc/passwd.