Bezpečnost VoIP (5)

Zdroj: SOOM.cz [ISSN 1804-7270]Autor: phr3akDom

Datum: 19.1.2013

Hodnocení/Hlasovalo: 2.63/38

Další díl překládaného seriálu o bezpečnosti VoIP. Tentokrát na téma zachytávání hovorů a dekódování dat na zvukový výstup.

Monitorování trafficu a zachytávání hovorů

Monitorováním VoIP trafficu může útočník získat SIP requesty nebo RTP data odeslaná clientem na server a zpět.

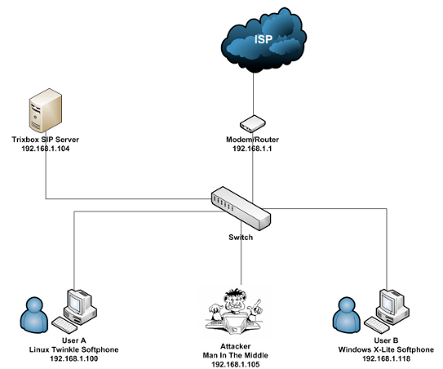

Pro demonstraci použijme následující scénář:

Jak můžeme vidět, naše síť se skládá ze tří uživatelů. Jedním z nich je útočník, s IP adresou 192.168.1.105. Adresy 192.168.1.100 a 192.168.1.118 jsou přiděleny normálním uživatelům.

První z nich, říkejme mu uživatel "A" má operační systém Linux a k hovorům používá software Twinkle. Druhým je uživatel OS Windows, v našem případě používající aplikaci X-Lite. Pro náš účel ho označíme jako "uživatele B"

Abychom mohli zachytávat probíhající hovory, musíme dosáhnout MITM (Man In The Middle) postavení, čeká nás tedy následující:

ARP poisioning za použití Arpspoof

Předtím než začneme se sniffováním trafficu, budeme potřebovat přesvědčit klienta že jsme switch a naopak. Použijeme k tomu nástroj Arpspoof, v případě že používáme distribuci BackTrack 5, nalezneme ho v “/usr/sbin/Arpspoof” , ale v podstatě ho můžeme spustit odkudkoliv příkazem arpspoof.

Nejdříve však zapneme IP forwarding:

root@bt:~# echo 1 >/proc/sys/net/ipv4/ip_forward

Arpspoof syntaxe vypadá následovně:

root@bt:~# arpspoof

Version: 2.4

Usage: arpspoof [-i interface] [-t target] host

Pro úspěšný MITM útok musíme zachytávat traffic proudící oběma směry (gateway->client i client->gateway):

arpspoof –t victim gateway

arpspoof –t gateway victim

V našem případě je adresa klienta 192.168.1.100, první krok (arp poisioning client->gateway) pak vypadá následovně:

Arp poisioning můžeme nechat běžet na pozadí, v dalším kroku se budeme věnovat sniffování trafficu s nástrojem Wireshark.

Zachytávání trafficu a odposlech s použitím Wiresharku

Populární program Wireshark, sloužící k zachytávání provozu na síti, využijeme i my.

Necháme Wireshark aby zachytil nějaký traffic s použitím následujícího filteru:

not broadcast and not multicast and host 192.168.1.118

Výše uvedeným filterem jsme se zbavili broadcast a multicast trafficu, zároveň jsme odfiltrovali provoz který generujeme my.

Zatímco sniffujeme, uživatel “B” na svém počítači zapnul X-Lite soft phone a vytočil uživatele “A”.

Můžeme si všimnout že Wireshark zachytil nějaký traffic, po chvíli ho zastavíme a uložíme session do souboru “sip.pcap”.

Jak vidíme, Wireshark zachytil SIP requesty, ale v této sekci nás budou více zajímat RTP data.

Wireshark má již v základu rozšíření které umožňuje decódovat VoIP hovory do audio formátu. Naleznete jej v Statistics -> VoIP. Pomocí něj si zachycená data můžeme dekódovat a následně i přehrát:

To je pro dnešek vše, doufám že se vám i tento díl líbil a že jste si z něj odnesli nové znalosti z této zajímavé oblasti počítačové bezpečnosti. Příště se budeme zabývat dalšími způsoby dekódování RTP dat. Případné (nejen) překladové chyby pište do komentářů.

ZDROJ